Một sáng tháng 8, Đinh Xuân (Hà Nội) tỉnh giấc vì thông báo trên Telegram từ tài khoản một người bạn, cảnh báo việc xác minh bảo mật cho tài khoản. Cô vội truy cập đường link trong tin nhắn, nhập mật khẩu và OTP theo đúng hướng dẫn, sau đó yên tâm chuẩn bị đi làm.

Vài giờ sau, một số bạn bè gọi điện, nói nhận được tin nhắn "bất thường" từ cô. Khi xem lại, Xuân nhận ra tài khoản Telegram của mình đã bị xâm nhập và gửi đi hàng loạt thông điệp với nội dung giống hệt tin nhắn cô nhận hồi sáng. Địa chỉ trong tin nhắn không phải "web" mà là "wed", nhưng cô không để ý nên vẫn đăng nhập.

Xuân và người bạn gửi tin nhắn cho cô là những trong những nạn nhân của chiêu mạo danh phổ biến thời gian qua tại Việt Nam. Một chiến dịch phát tán tin lừa đảo để chiếm tài khoản Telegram đã được giới bảo mật ghi nhận giữa tháng 8 tại Việt Nam. Trước đó, hàng loạt dịch vụ như Facebook, Google, dịch vụ ngân hàng... cũng từng trở thành đích nhắm để tội phạm mạng đánh cắp tài khoản người dùng.

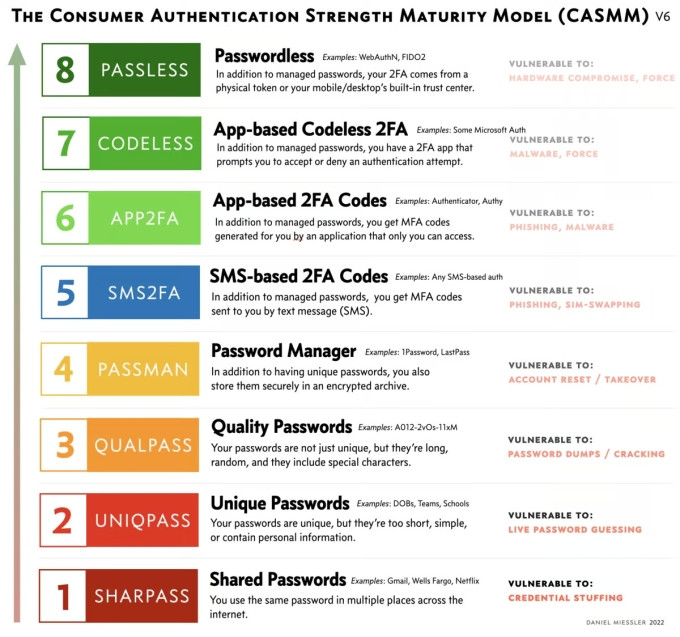

Theo các chuyên gia, bên cạnh sự mất cảnh giác của người dùng, việc sử dụng xác thực truyền thống là nguyên nhân khách quan dẫn đến tình trạng trên. Trong bối cảnh tội phạm mạng ngày càng tinh vi, tài khoản bảo mật hai lớp qua SMS OTP vẫn được coi là chưa đủ mạnh, do sử dụng mật khẩu - phương thức dễ bị qua mặt bởi các website mạo danh (phishing), phần mềm gián điệp hoặc tấn công phi kỹ thuật.

Việc xâm phạm tài khoản diễn ra thế nào?

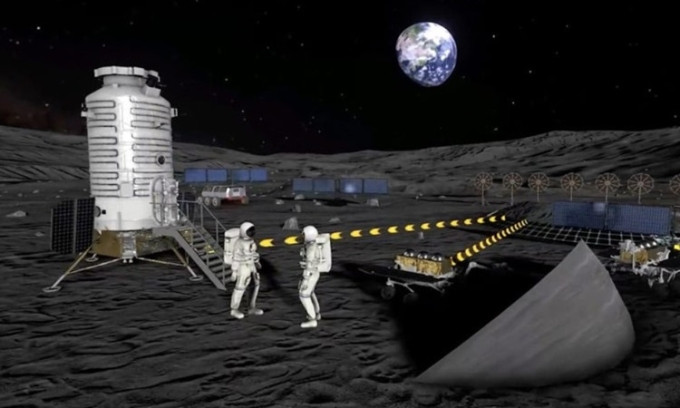

Trình diễn mô phỏng tại Hội nghị FIDO APAC 2023 chiều 30/8 ở Khánh Hòa, chuyên gia bảo mật Ngô Minh Hiếu từ dự án Chống lừa đảo mất chưa đầy hai phút để xâm nhập tài khoản của một người dùng giả định, dù họ đã sử dụng mật khẩu hoặc xác thực thông qua một thiết bị thứ ba.

This is a modal window.

Mô phỏng lấy mật khẩu Facebook bằng web giả mạo. Video: Hiếu PC

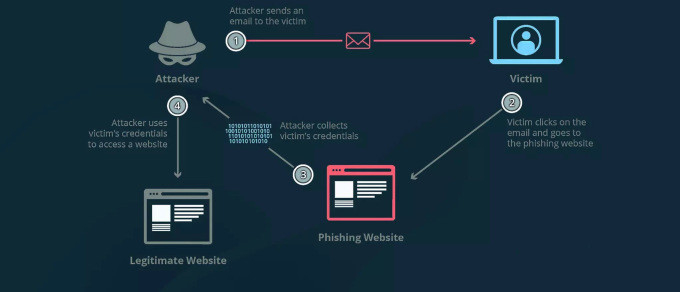

Mô phỏng sử dụng chiêu "nhờ bình chọn thí sinh thanh lịch" - một trong những kịch bản lừa đảo nở rộ trên Messenger các năm qua. Bên tấn công tạo một trang web giống hệt Facebook, dụ người dùng mục tiêu "đăng nhập để bình chọn". Khi nạn nhân nhập tên và mật khẩu lên web mạo danh Facebook, thông tin sẽ được chuyển đến kẻ tấn công theo thời gian thực. Từ đây, chúng có thể truy cập tài khoản lập tức, khiến người dùng không kịp phát hiện để khắc phục.

Cách thức này có tác dụng ngay cả với tài khoản bảo mật hai lớp OTP, do mã OTP cũng sẽ được chuyển tới hacker ngay khi người dùng nhập vào web. Với kịch bản đó, kẻ gian chỉ cần tạo thêm một giao diện nhập mã OTP, sau khi xác định được mật khẩu đầu tiên là chính xác.

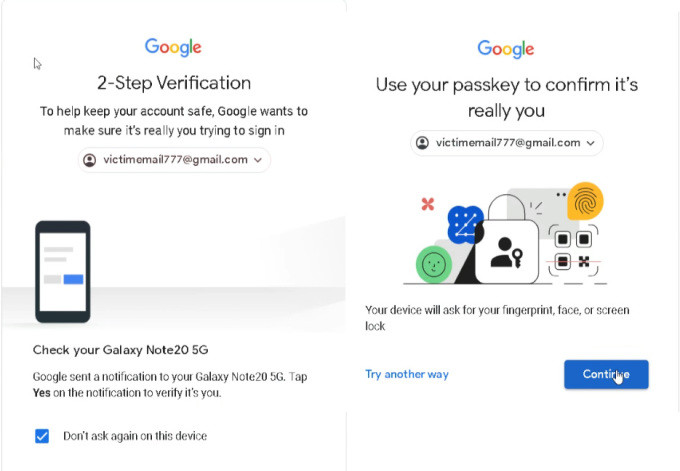

Một số nền tảng tăng cường bảo mật bằng việc bổ sung thêm xác thực đa yếu tố qua một thiết bị tin cậy. Ví dụ để đăng nhập tài khoản trên máy mới, người dùng phải xác thực thông qua một thiết bị đã đăng nhập trước đó. Tuy nhiên, theo chuyên gia Ngô Minh Hiếu, phương thức này vẫn có thể bị xâm nhập giống nhau, nếu người dùng đã gửi thông tin đăng nhập vào web mạo danh.

Tại hội nghị, ông Hiếu cũng mô phỏng một hình thức khác để xâm nhập tài khoản là Reverse Proxy. Sau khi dẫn dụ người dùng truy cập web giả mạo, kẻ tấn công có thể điều hướng tới web thật, nhưng kẻ tấn công sẽ ở vị trí trung gian và lấy được cookie - dữ liệu chứa thông tin phiên đăng nhập, từ đó sao chép trạng thái đăng nhập tài khoản của người dùng, đưa lên thiết bị khác mà người dùng không thể phát hiện.

Sau khi có được tài khoản và mật khẩu, chúng có thể tự khai thác, hoặc đóng gói thành các bộ dữ liệu và rao bán trên chợ đen, từ đó khiến nguy cơ xâm phạm tài khoản ngày càng tăng.

Xác thực không mật khẩu để bảo vệ tài khoản

Trong phần lớn vụ xâm nhập tài khoản kể trên, kịch bản chung là dụ nhập mật khẩu vào web giả mạo hoặc tải phần mềm giả mạo. Theo các chuyên gia tại hội nghị FIDO APAC 2023, trong bối cảnh việc mua tên miền và tạo website bắt chước giao diện có thể được thực hiện hàng loạt một cách dễ dàng, đồng thời AI tạo sinh cũng bị lợi dụng để xây dựng kịch bản lừa đảo, người dùng không thể đảm bảo luôn cảnh giác 100% trước các nguy cơ.

Khi lúc đó, xác thực không mật khẩu (passwordless) có thể là biện pháp để hạn chế tình trạng này. Ví dụ với một trong những dịch vụ đã hỗ trợ giải pháp này là tài khoản Google, ông Hiếu cho biết sau khi thiết lập passwordless, người dùng không cần nhập mật khẩu. Google chỉ yêu cầu xác thực bằng vân tay, khuôn mặt hoặc mã PIN, thông qua thiết bị phần cứng đã được thiết lập trước. Thiết bị phần cứng này có thể là một khóa riêng do các công ty như Yubico, VinCSS , Trustkey cung cấp, hoặc chính smartphone của người dùng, có vai trò như một nơi giữa khóa bí mật (Private Key). Khóa bí mật này có thể tương tác với khóa công khai (Public Key) do dịch vụ nắm giữ, từ đó xác thực và đăng nhập cho người dùng,

"Cơ chế bảo mật thay đổi từ 'nhập đúng mật khẩu' sang 'dùng đúng Private Key'. Mã Private Key này gồm cả phần cứng và sinh trắc học, đều là những yếu tố chỉ người dùng sở hữu, vì vậy hacker không thể xâm phạm", ông Hiếu giải thích.

Ý kiến ()